X509 ! PKI ! RSA ! A vos souhaits.

Certains d'entre nous surfent depuis dix ou quinze ans. Nous avons été témoins de l'arrivée de l'ADSL, de Flash, de la cartographie en ligne et des smartphones. Pourtant depuis 1998, en ce qui me concerne, j'accède à mes espaces sécurisés encore et toujours de la même manière : login et mot de passe. Pourquoi si peu d'avancée dans ce domaine, pourtant si crucial, alors que le reste de l'Internet bouillonne d'idées et d'innovations ? La complexité des questions d'identification y est peut-être pour quelque chose. Accrochez vos ceintures, préparez le doliprane, on va parler technique.

La protection de données à l'aide d'un mot de passe s'appelle la cryptographie symétrique. Sa faiblesse principale dans le fait que la sécurité repose sur le seul mot de passe. S'il est intercepté ou découvert, les données deviennent alors accessibles.

Une solution consiste à utiliser plusieurs mots de passe. Sur Internet, cela permet d'éviter que le webmaster malveillant d'un petit forum puisse connaitre le mot de passe que vous utilisez pour accéder à votre courrier électronique. Cette solution engendre un nouveau problème : comment se souvenir de tous ces mots de passe ? On en arrive parfois au niveau zéro de la sécurité, les noter sur un post-it ou choisir un mot de passe très - trop - simple.

Bref, la cryptographie symétrique est loin d'être la panacée pour s'identifier sur le réseau des réseaux. Qui dit "cryptographie symétrique" dit "cryptographie asymétrique" et c'est d'elle que vient une meilleure solution. Elle est aussi souvent appelée "cryptographie à clef publique". En effet, pour protéger des données à l'aide de cette technique, on dispose de deux clefs : une clef publique et une clef privée. La clef privée n'est jamais communiquée, il faut la garder précieusement. Par contre, la clef publique peut être transmise sans problème ; nos interlocuteurs en auront justement besoin pour nous envoyer des données cryptées. Les deux clefs sont liées. Elles sont générées ensemble à l'aide d'un algorithme élaboré dont je vous passe les détails. Sachez simplement que l'algorithme le plus répandu est le RSA. Rien à voir avec le successeur du revenu minimum d'insertion, les initiales proviennent du nom de ses créateurs : Rivest, Shamir et Adleman.

Elle est aussi souvent appelée "cryptographie à clef publique". En effet, pour protéger des données à l'aide de cette technique, on dispose de deux clefs : une clef publique et une clef privée. La clef privée n'est jamais communiquée, il faut la garder précieusement. Par contre, la clef publique peut être transmise sans problème ; nos interlocuteurs en auront justement besoin pour nous envoyer des données cryptées. Les deux clefs sont liées. Elles sont générées ensemble à l'aide d'un algorithme élaboré dont je vous passe les détails. Sachez simplement que l'algorithme le plus répandu est le RSA. Rien à voir avec le successeur du revenu minimum d'insertion, les initiales proviennent du nom de ses créateurs : Rivest, Shamir et Adleman.

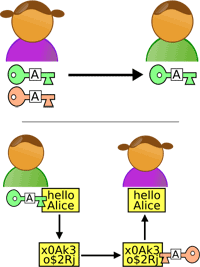

Passons à un cas pratique (issu de la Wikipedia) : Bob veut envoyer un message hautement confidentiel à Alice. Il lui demande alors sa clef publique. Elle lui envoie par email ou peut même lui donner à voix haute au milieu d'un hall de gare, l'interception ne posant aucun problème de sécurité. A l'aide cette clef, Bob crypte le message qu'il souhaite faire parvenir à Alice. Le message ainsi crypté peut transiter sur un réseau sans risque d'être lu. Alice le réceptionne et, à l'aide de sa clef privée jalousement gardée, décrypte le message.

Un dernier élément manque pour parfaire ce système : garantir l'identité de l'interlocuteur. En d'autres termes, garantir que la clef publique reçue est bien celle de notre copine Alice. Pour ce faire, nous nous en remettons à un tiers de confiance, une autorité, qui va éditer un certificat comprenant, entre autres, l'identité du titulaire et sa clef publique. Le standard le plus utilisé pour ces certificats porte le doux nom de X.509.

Voilà ! Toutes les pièces sont réunies pour mettre en place une infrastructure à clef publique ou Public Key Infrastructure (PKI). Les PKI sont déjà très utilisés pour les échanges sécurisés entre serveurs mais n'ont pas encore percés auprès du grand public. Mais ça ne saurait tarder...

Vos papiers por favor

Janvier 2010, Espagne, the place to be. Ca tombe bien, nous y sommes. Le 1er janvier l'Espagne a pris la présidence tournante de l'Union Européenne. Le programme politique est essentiellement centré sur l'application du traité du Lisbonne et la crise économique. Cependant, page 39, un paragraphe évoque les télécommunications et plus particulièrement "le droit à la communication par voies électroniques [avec l'administration] et l'identification électronique des citoyens".

Cette volonté politique coïncide avec le lancement d'un ambitieux système d'administration électronique. Depuis le 1er janvier, les citoyens espagnols ont la possibilité d'effectuer l'ensemble de leurs démarches administratives en ligne. Nous autres français, toujours fiers d'avoir une longueur d'avance sur le reste de l'Europe Méditerranéenne, pourrions rétorquer : "rien de bien révolutionnaire, mon.service-public.fr a été lancé en octobre dernier".

Certes, mais pour se connecter à mon.service-public.fr, il faut passer par le sempiternel formulaire d'inscription, avec login et mot de passe bien évidemment. Les espagnols, eux, s'identifient... avec leur carte d'identité !

Depuis mars 2006, le gouvernement espagnol distribue des cartes nationales d'identité équipés d'une puce, les DNIe (Documento Nacional de Idendidad electrónico). A l'international, on parle d'eID ou de smart card. La puce contient deux certificats X.509 (un pour s'identifier, l'autre pour signer numériquement) et les clefs privée et publique du citoyen. Pas de soucis pour ce qui est de la garantie d'identité, le gouvernement espagnol est l'autorité de certification.

Pour accéder à un espace sécurisé, il suffit d'introduire la carte dans un lecteur connecté à l'ordinateur. Après tant d'années à remplir des formulaires d'identification, à pester "mais quel mot de passe ai-je bien pu utilisé ici ?!", enfin une innovation tangible. Oui mais voilà, "innovation" ne rime pas toujours avec "utilisation".

14 millions de DNIe. Et après ?

Près de la moitié de la population espagnole est équipée et pourtant les transactions effectuées avec le DNIe sont rares. Très rares. Il est vrai que les freins à l'utilisation sont nombreux.

En premier lieu, il faut s'équiper d'un lecteur d'eID dont le prix tourne autour des 25 €. Après avoir du acheter un décodeur pour la télévision numérique (TDT en Espagne), les espagnols rechignent à remettre la main à la poche pour un autre bidule technologique. Le gouvernement a donc décider d'en offrir, 200 000 pour commencer.

Côté administration, on est loin d'être prêts. Difficile en effet d'abandonner une culture papier (vous avez dit "paperasse" ?) très ancrée. La vice-présidence du gouvernement, en charge de la coordination du projet d'administration électronique, assure que la formation des fonctionnaires est une priorité.

Autre problème, le manque de confiance dans le nouveau dispositif. Les nouvelles d'Angleterre n'ont pas aidé. Les cartes d'identités que le gouvernement britannique peine à imposer (les britanniques n'ont jusqu'à aujourd'hui pas de document d'identité obligatoire) ont été piratées, clonées, en seulement douze minutes. Du pain béni pour les opposants aux eID qui jurent que les vols d'identité iront en se multipliant.

Enfin, et surtout, on n'y comprend rien à ce nouveau système. Il suffit de voir la longue introduction technique de ce dossier pour se rendre compte de l'ampleur de la tâche qui attend nos dirigeants. Alors on lance des sites web sexy, Usa tu DNI (Utilise ton DNI) ou encore Welcome to e-Belgium (la Belgique a lancé ses eID en 2002), on distribue des CD-Roms pédagogiques mais clairement cela pendra du temps.

Quoi qu'il en soit, l'incitation la plus efficace ne viendra pas du gouvernement, aussi grands soient ses efforts. Nous sommes toujours un peu méfiants du zèle de ceux qui nous gouvernent. L'un des plus grands coups de pouce au DNIe est venu des banques, qui proposent toutes ou presque ce mode d'identification. Les logos DNIe ont récemment fleuri sur leurs sites.

Le reste du secteur privé, et notamment les sites de commerce en ligne, suivront-ils, là est la question. Et que dire de l'opposition prévisible entre les projets publics et nationaux d'eID et les projets privés et internationaux d'identification centralisée, (comme Facebook Connect, cf. dossier d'octobre) ? Une chose est sûre, il est encore trop tôt pour ranger vos post-its au placard.